Route53 설정

Route53 을 이용한 domain 획득과 ec2 연결

- 일단 domain 을 하나 구입

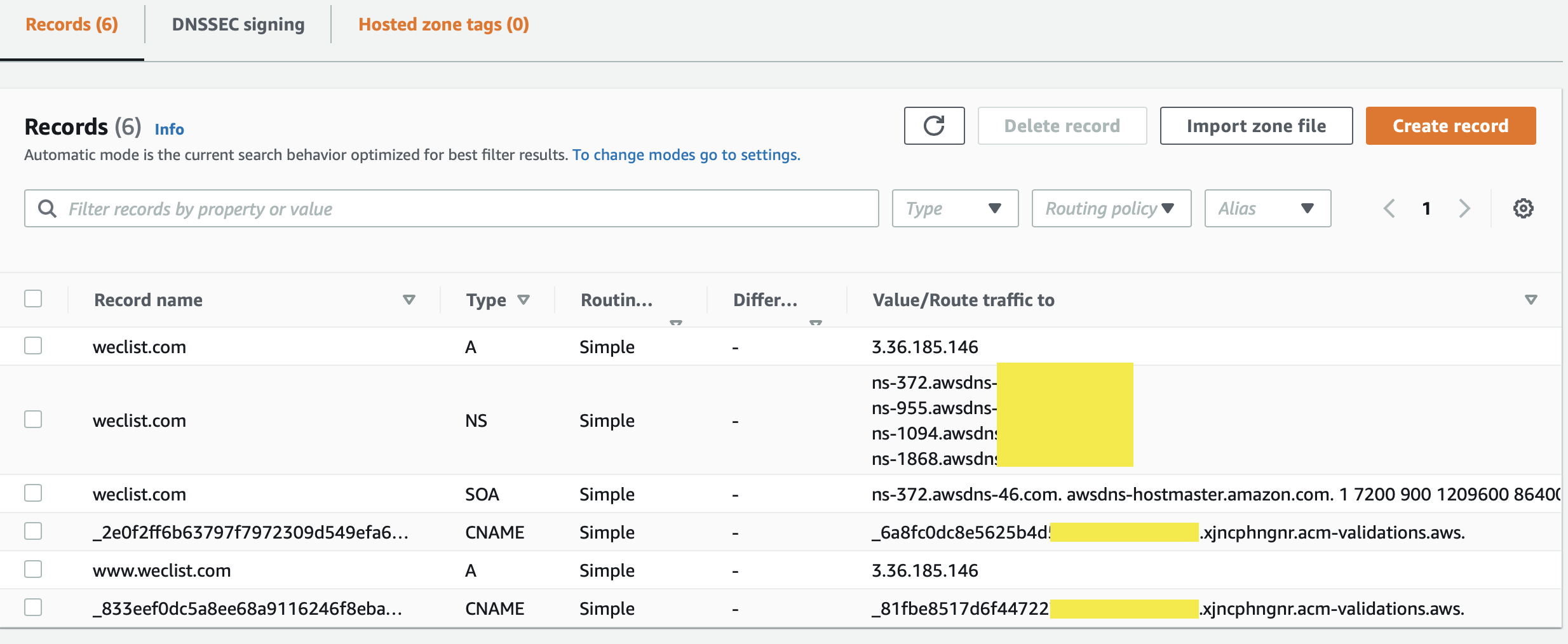

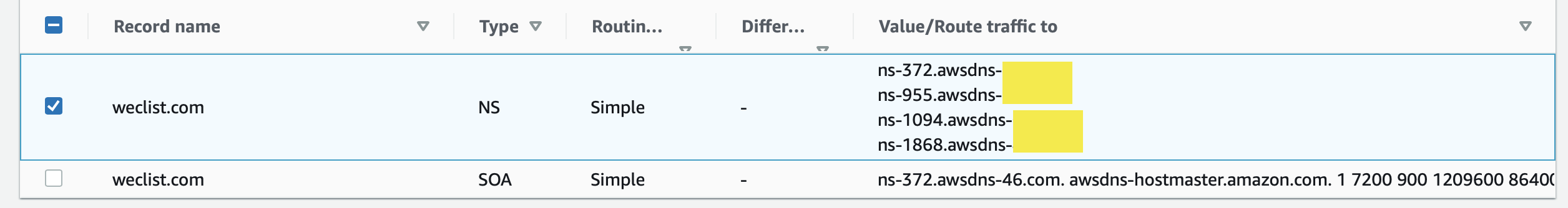

- Route 53 > Hosted zones > Record details 에서 value 에 NS를 복사해서 변경 [NS 스샷]

- Create record 를 통해서 도메인-EC2 연결

- Record type - A Value - Elastic ipv4 Routing policy - Simple routing TTL - 15

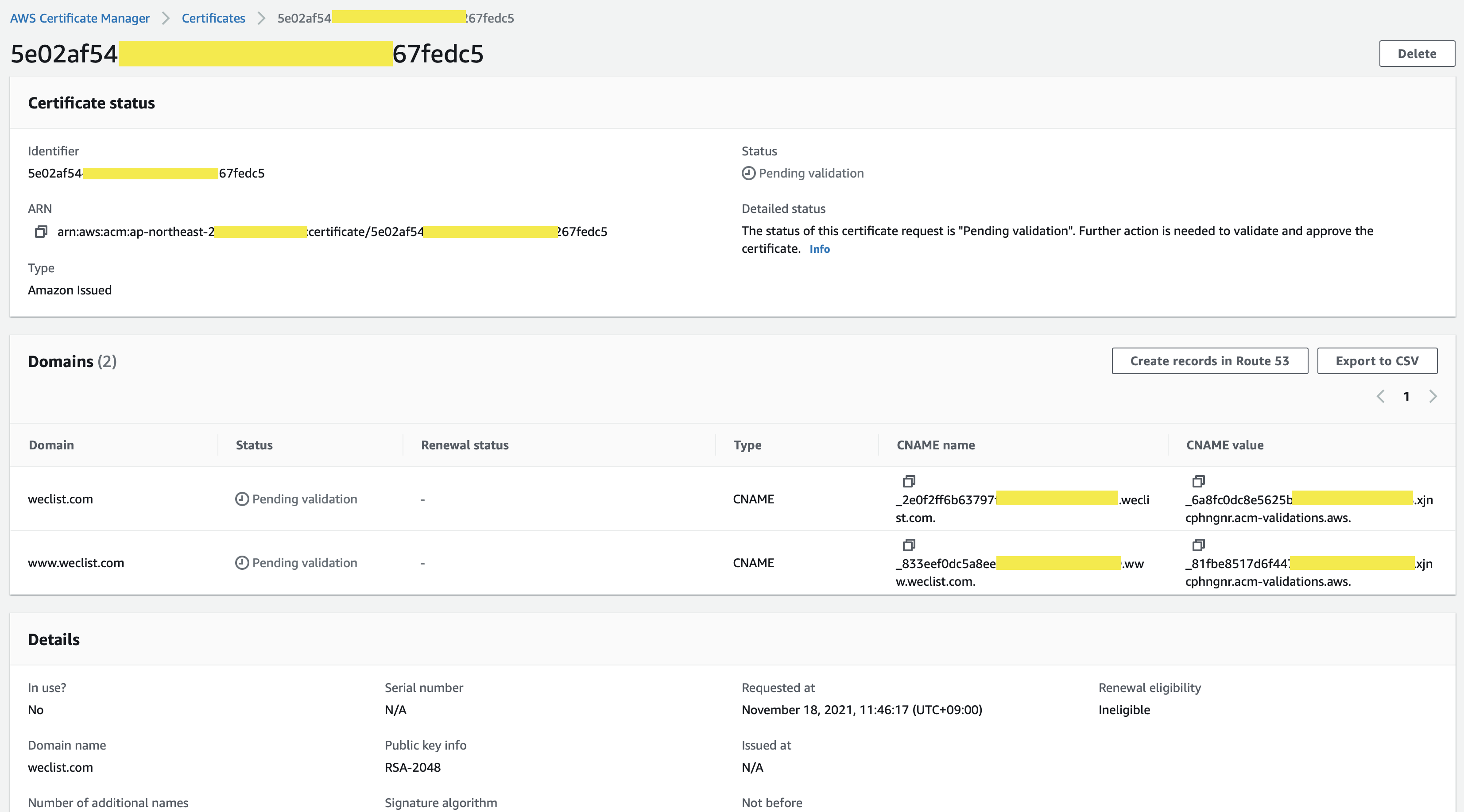

ACM 에서 SSL 인증서 획득하기

Amazon Certificate Manager 를 이용해서 SSL/TLS 인증서를 프로비저닝/관리/배포/갱신 할 수 있다.

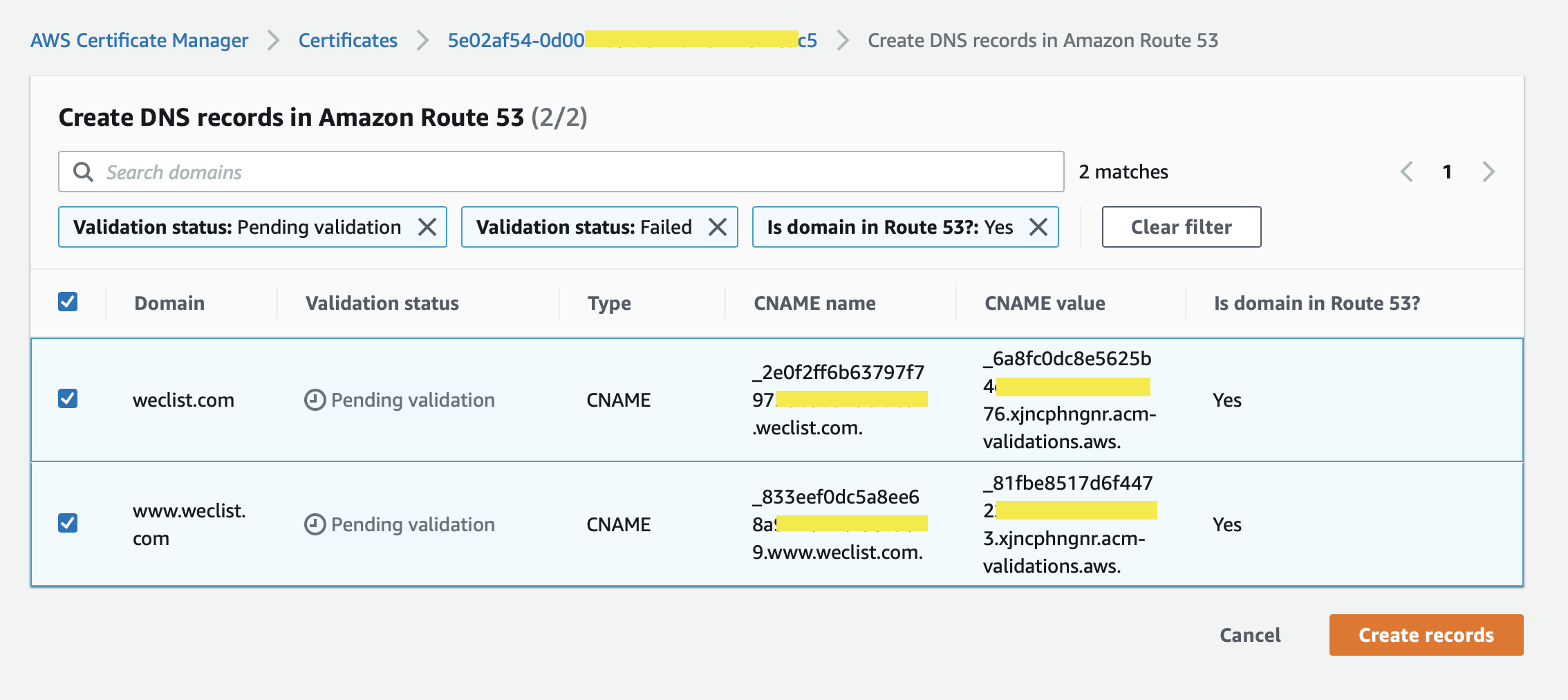

- AWS Cerficate Manager > Certificates > Request certificate 에서 Request public certificate 들어가기

- 도메인에 www 있는거 없는거 하나씩 추가

- validation method - DNS

- request !

ALB 적용

Application Load Balancer

- EC2 > Load balancer > Application Load Balancer 를 선택 1.1. EC2 에 Elastic IP를 연결했고, 이를 로드밸런스에 연결하고자 하는 경우, ALB 대신 NLB 선택 1.2. 웹 트래픽 이외에 TCP, UDP 트래픽이 발생할 경우 NLB 권장 1.2 ip 주소 유형에 IPv4 대신 Elastic IP를 선택하고 연결하고자하는 IP 선택

- 1~6 단계 구성을 시작한다 2.1. Create Application Load Balancer - 이름 - unique, Network mapping 자동 값 - Security group 자동 값(EC2 기준) - Listners & routing- http:80, https:443 추가 - target group 설정: http:80 하나만 - Secure listener setting - ACM (권장), 발급받은 SSL 선택 - Security Group 생성: http, https, ipv4, ipv6

Security Group

인바운드

ALB에서 80으로 들어오는걸 443으로 redirect 는 한다.

- defaul(SSH:22)

- 우리집(서울) wifi

- 처가(용인) wifi

- 강남 wifi

- 집 근처 카페 wifi

- 세미/파이널 프로젝트(MYSQL/Aurora:3306, HTTP:80)

- EC2 인스턴스 (3306)

- 강남 wifi (3306)

- 아무나 (80)

- RDS(MYSQL/Aurora:3306)

- 아무나 IPv4

- ALB-weclist(HTTP:80, HTTPS:443)

- 아무나 IPv4, IPv6

use case

- 밖에서 domain / ip 주소를 통해 접근 1.1 domain으로 들어오면 무조건 443 통해서 https 접근 1.2 ip 로 들어오면 80 포트만

- EC2에서 nginx 만남

- nginx

Ref.

https://www.comtec.kr/2021/07/14/aws-dns-ssl/